-

Về chúng tôi

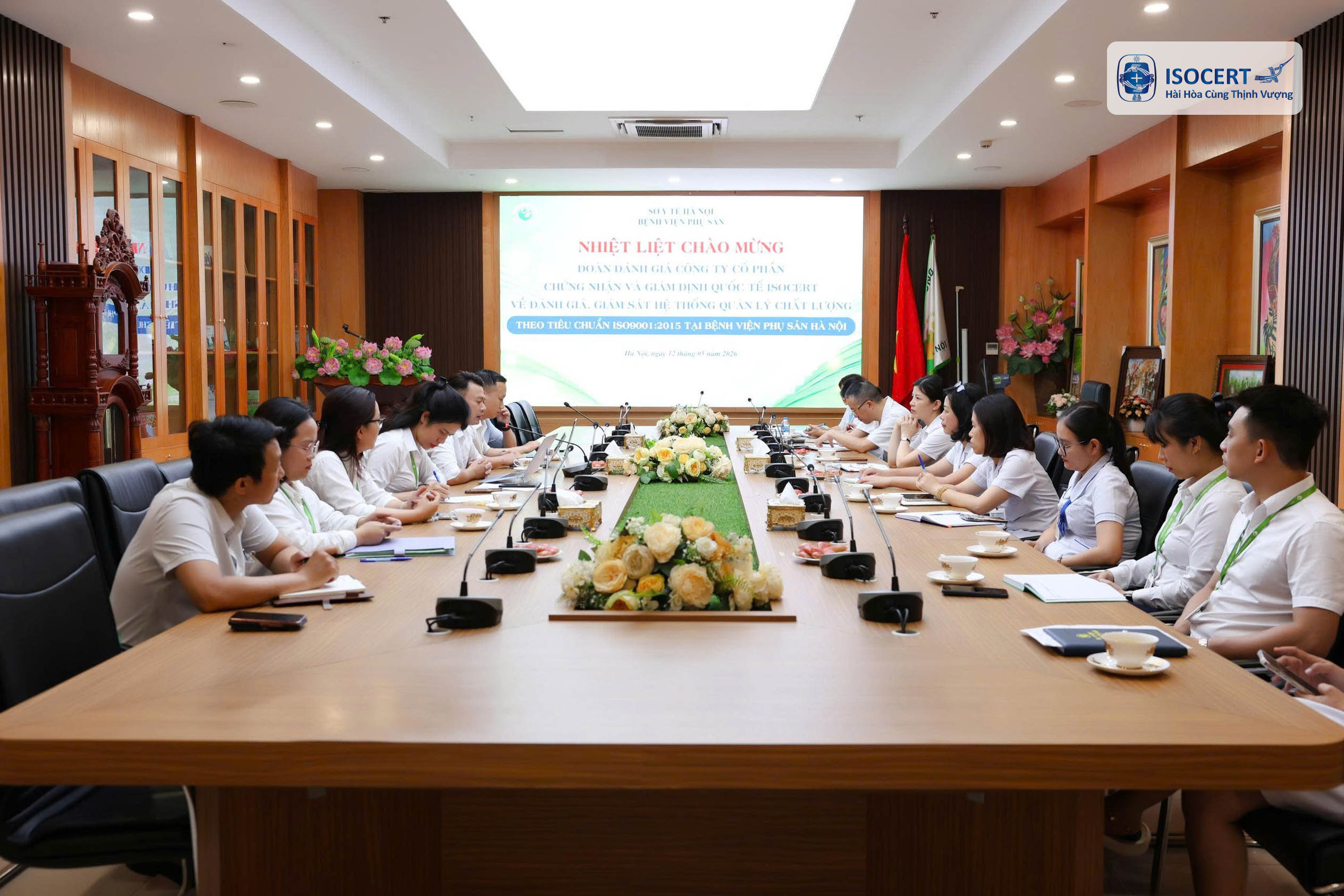

Chào Mừng đến với ISOCERT - Tổ Chức Chứng nhận và Giám định quốc tế

Chúng tôi luôn hướng đến việc cung cấp các dịch vụ theo tiêu chuẩn quốc tế hàng đầu. Tại ISOCERT, chúng tôi không chỉ đơn thuần là một tổ chức chứng nhận, mà còn là đối tác đáng tin cậy của bạn trong việc đảm bảo chất lượng, tuân thủ các tiêu chuẩn quốc tế và thúc đẩy sự phát triển bền vững của bạn. ISOCERT cam kết đồng hành cùng bạn trong hành trình phát triển và nâng cao giá trị của bạn. Chúng tôi xem khách hàng là nguồn cảm hứng và là động lực để không ngừng hoàn thiện dịch vụ của mình. Hãy tin tưởng và hợp tác với ISOCERT để cùng xây dựng một tương lai thành công và bền vững.

-

Dịch vụ

Dịch vụ đánh giá - Cấp chứng nhận hệ thống quản lý tại ISOCERT

Dịch vụ đánh giá - Cấp chứng nhận Hợp quy sản phẩm tại ISOCERT

Dịch vụ đánh giá cấp - chứng nhận hợp chuẩn sản phẩm tại ISOCERT

Dịch vụ đánh giá cấp - chứng nhận hệ thống quản lý tại ISOCERT

Chứng nhận GMP - Thực hành sản xuất tốt

Chứng nhận ASEAN COSMETIC GMP - CGMP ASEAN

ISO 22716:2007 - Hướng dẫn Thực hành sản xuất tốt (GMP) cho mỹ phẩm

GMP HS - Thực hành sản xuất tốt thực phẩm bảo vệ sức khỏe

Chứng nhận VietGap

GLOBALG.AP Tiêu chuẩn Toàn cầu về Thực hành Nông nghiệp tốt

Dịch vụ GHP - Thực hành Vệ sinh tốt

GAP - Thực hành tốt sản xuất nông nghiệp

Phân tích mối nguy & điểm kiểm soát tới hạn (HACCP)

ISOCERT - Cung cấp dịch vụ Thử nghiệm, Kiểm nghiệm sản phẩm hàng hóa cho các doanh nghiệp có Độ chính xác cao - Công bằng - Khách quan.

-

Ngành

Tiêu chuẩn, kiểm soát chất lượng đất, nước, giống cây trồng và vật nuôi, nâng cao chất lượng sản phẩm, bảo vệ sức khỏe người tiêu dùng và thúc đẩy xuất khẩu nông sản.

VietGap trồng trọt

VietGap Chăn nuôi

VietGap Thủy sản

Hữu cơ trồng trọt

Hữu cơ chăn nuôi

Hữu cơ thủy sản

Mã số vùng trồng

Mã số mã vạch

Chuỗi liên kết

OCOP

Chuyển đổi số

Nhiệm vụ khoa học công nghệ

Hành chính công

Thiết kế Website

Xây dựng nhận diện thương hiệu

QCVN 01-183:2016

QCVN 02-31-1:2019

Truy xuất nguồn gốc

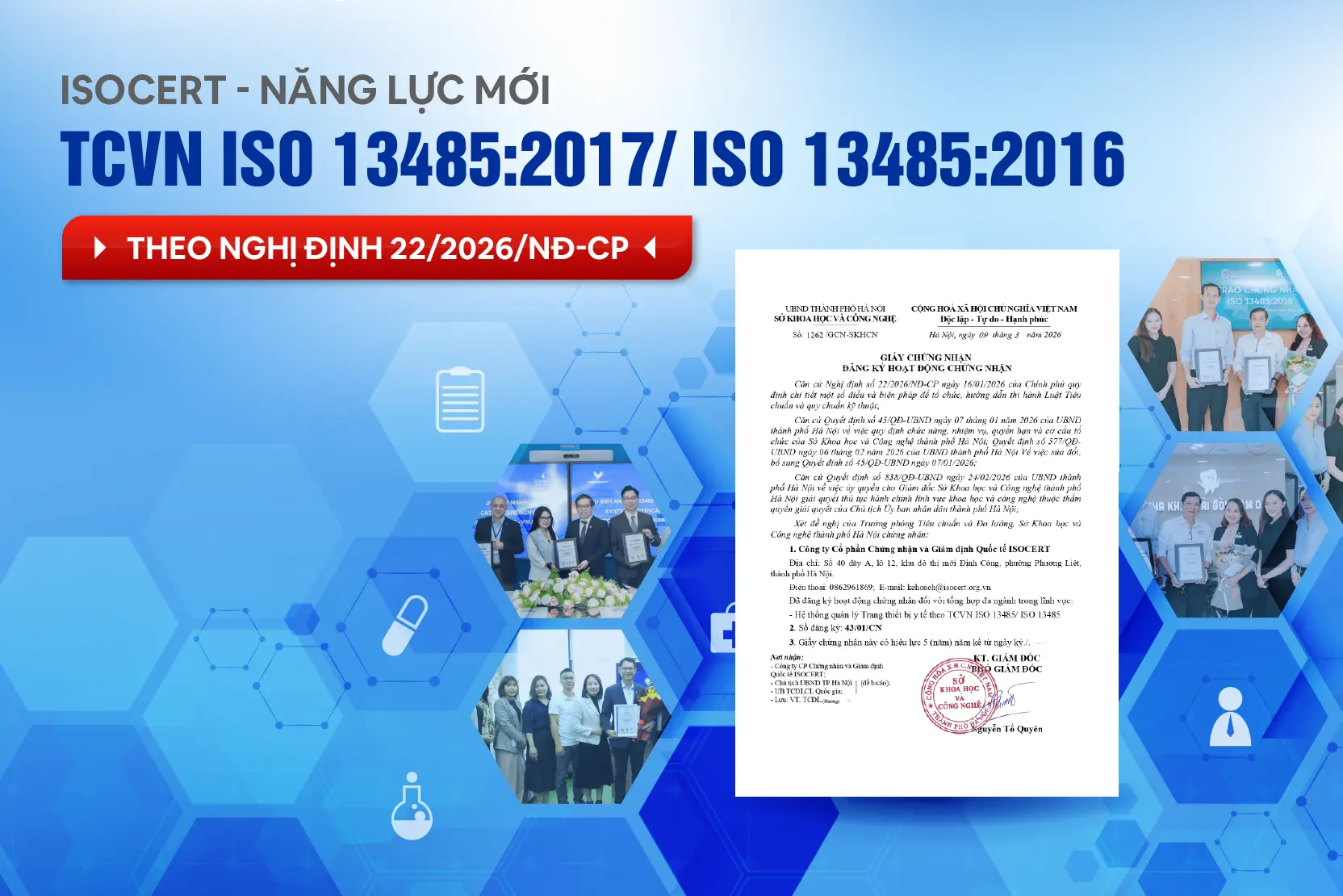

Tiêu chuẩn, kiểm soát chất lượng khám chữa bệnh, dược phẩm và trang thiết bị y tế.

Tiêu chuẩn, kiểm soát chất lượng công trình, vật liệu và thiết bị xây dựng, nâng cao chất lượng các dự án xây dựng, bảo vệ an toàn cho người sử dụng và thúc đẩy phát triển bền vững.

Tiêu chuẩn, kiểm soát chất lượng sản phẩm, quy trình sản xuất và phân phối, nâng cao chất lượng hàng hóa, bảo vệ quyền lợi người tiêu dùng và thúc đẩy phát triển kinh tế bền vững.

ISO 9001

ISO 14001

ISO 45001

ISO 27001

ISO 9001 - ISO 14001 - ISO 45001

QCVN 09:2015/BCT

QCVN 01:2017/BCT

Giám định thương mại

Giám định máy móc thiết bị

Giám định hàng hóa nhập khẩu

Tiêu chuẩn 5S

7 QC tools

TPM

KPI

Lean 6 Sigma

CSR

Năng suất xanh

Kiểm kê khí nhà kính

Thiết kế Layout nhà xưởng

Sẵn sàng chuyển đổi số

Ngành công nghiệp

Tiêu chuẩn, kiểm soát chất lượng điều kiện làm việc, ATLĐ và các chương trình phúc lợi, nâng cao chất lượng cuộc sống cho người lao động và đối tượng chính sách, bảo vệ quyền lợi người dân và thúc đẩy phát triển xã hội bền vững.

Tiêu chuẩn, kiểm soát chất lượng không khí, nước, đất và quản lý rác thải, nâng cao chất lượng môi trường sống, bảo vệ sức khỏe cộng đồng và thúc đẩy phát triển bền vững.

Tiêu chuẩn, kiểm soát an toàn bảo mật thông tin, chất lượng thông tin, nâng cao chất lượng nội dung truyền thông và đảm bảo quyền lợi của người tiêu dùng, bảo vệ sự đa dạng thông tin và thúc đẩy phát triển truyền thông bền vững.

Tiêu chuẩn, kiểm soát chất lượng dự án, sử dụng nguồn lực và tài chính, đánh giá tác động môi trường và xã hội và đảm bảo bền vững phát triển kinh tế-xã hội.

Tiêu chuẩn, kiểm soát rủi ro tài chính, bảo mật an toàn thông tin, nâng cao tính minh bạch và trung thực trong thông tin tài chính, bảo vệ quyền lợi của nhà đầu tư và thúc đẩy sự ổn định và phát triển bền vững của hệ thống tài chính.

Nghị định và quy định nhà nước hỗ trợ nghiên cứu khoa học và phát triển công nghệ, nâng cao hiệu quả sáng tạo và đổi mới, thúc đẩy phát triển công nghệ hiện đại và bền vững.

-

TRUY XUẤT NGUỒN GỐC

- Chuyển đổi số

- Khách hàng

- Kho tri thức

- Tin tức

Tiếng Việt

Tiếng Việt

English

English

中国

中国

日本語

日本語

한국인

한국인

.jpg)

Bình luận